Como proteger os dados da sua empresa na nuvem e evitar perdas críticas?

A nuvem trouxe velocidade para projetos e flexibilidade para a operação. Porém, ela também mudou o tipo de risco.

Hoje, uma perda crítica pode começar com algo simples: uma permissão aberta demais, uma chave de API esquecida, um bucket exposto, uma conta sem MFA (Autenticação Multifator, ou Multi-Factor Authentication em inglês), um backup que não restaura no tempo que a operação precisa.

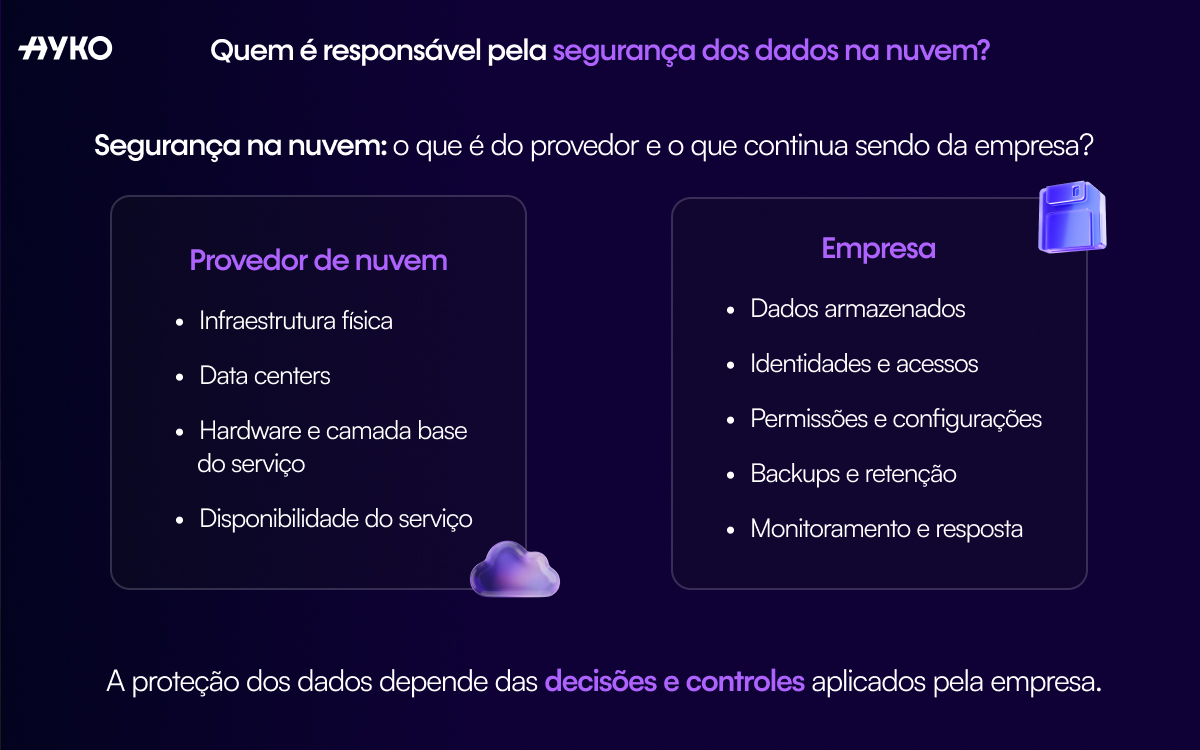

Em ambientes cloud, aplica-se o modelo de responsabilidade compartilhada. O provedor protege a infraestrutura da plataforma, enquanto nós respondemos pela proteção de dados, identidades e parâmetros de configuração. Incidentes ganham escala quando esses controles não estão bem definidos e operados.

Neste artigo, apresentamos os principais controles e práticas que sustentam a proteção de dados em ambientes cloud e híbridos, com foco na redução de exposição, prevenção de perdas críticas e aumento da previsibilidade operacional.

O que significa “proteger dados na nuvem” na prática?

Proteger dados na nuvem não se resume a impedir acessos indevidos. Envolve assegurar quatro frentes críticas, de forma contínua:

- Confidencialidade: só acessa quem deve acessar

- Integridade: dados não podem ser alterados sem controle

- Disponibilidade: dados e sistemas precisam estar acessíveis quando a operação exige

- Rastreabilidade: auditoria de acessos e alterações (quem, quando, o quê)

Quando uma dessas camadas falha, os efeitos aparecem rapidamente: paralisação, vazamento, retrabalho operacional, impacto jurídico e desgaste com clientes.

Por que perdas críticas acontecem mesmo com provedores grandes?

Em cloud, a maior parte do risco está em identidades e configurações sob gestão da empresa.

O Gartner já estimava que a maioria das falhas em cloud estaria ligada a configurações e governança do cliente, 99% das falhas de segurança em ambientes cloud estarão relacionadas ao cliente, em grande parte devido a configurações incorretas.

Além do risco operacional, há o impacto financeiro. O relatório da IBM aponta que o custo médio global de uma violação chegou a US$4,88 milhões em 2024. E o próprio relatório detalha que violações envolvendo nuvem pública aparecem entre as mais caras, com média de US$5,17 milhões.

Esses dados evidenciam que a proteção de dados em nuvem não pode ser tratada como uma configuração inicial, mas como uma prática contínua de governança e monitoramento.

Quais são as causas mais comuns de perda de dados na nuvem?

As causas se repetem em empresas de tamanhos e setores diferentes:

Permissões em excesso e identidades mal geridas

Usuários, contas de serviço e integrações com privilégios excessivos aumentam a superfície de ataque. Uma credencial vazada com acesso amplo amplifica o incidente.

Erros de configuração em serviços expostos

Buckets, bancos, APIs e painéis administrativos publicados sem autenticação forte e segmentação adequada.

Falta de visibilidade e monitoramento contínuo

Sem logs adequadamente configurados e correlação de eventos, a detecção ocorre tarde, quando já há indisponibilidade ou indício de exfiltração.

Backup existente, porém sem restauração no tempo exigido pela operação

Backup sem teste, sem retenção alinhada ao negócio ou sem restauração granular não sustenta a continuidade quando o incidente acontece.

Ransomware e extorsão

Os relatórios do Verizon DBIR mostram volume alto de análises de incidentes e reforçam como ransomware e ataques direcionados continuam relevantes no cenário recente.

Como proteger dados na nuvem com um método que funciona no dia a dia?

A forma mais consistente é estruturar a proteção em frentes que se complementam.

1) Como controlar quem acessa o quê na nuvem?

Identidade e acesso vêm primeiro. Muitos incidentes começam por credenciais comprometidas.

O que aplicamos na prática:

- MFA (Multi-Factor Authentication ou Autenticação Multifator) em todas as contas administrativas e acessos sensíveis.

- Privilégio mínimo por função e por tempo

- Revisões periódicas de permissões e contas antigas

- Gestão de chaves e segredos com rotação e cofre (vault)

- Políticas para identidades não humanas (service accounts, tokens, APIs)

Ambientes com muitas integrações acumulam permissões ao longo do tempo. Sem revisão periódica, os privilégios viram regra e aumentam risco sem trazer benefício para a operação.

2) Como reduzir exposição por configuração incorreta?

Isso exige padrão técnico e automação. Sem isso, o ambiente muda mais rápido do que qualquer auditoria manual consegue acompanhar.

Boas práticas para reduzir exposição e sustentar padrão:

- Inventário atualizado do que está exposto à internet, com responsável e justificativa

- CSPM (Cloud Security Posture Management) para avaliar postura e desvios de configuração

- Padrões de rede com segmentação e bloqueio por padrão

- WAF e proteção de API para aplicações públicas

- Políticas de infraestrutura como código com revisão e validação

Se o ambiente muda semanalmente, auditoria manual não escala.

3) Como garantir que dados vazados não ampliem o impacto do incidente?

Essa proteção se apoia, principalmente, em duas camadas estruturantes:

- Criptografia em trânsito e em repouso

- Gestão de chaves com controle de acesso e trilhas de auditoria

Criptografia não resolve tudo, mas reduz significativamente o impacto quando algum acesso indevido acontece.

4) Como detectar comportamento atípico antes de virar incidente?

O monitoramento em ambientes cloud deve ir além da simples existência de logs. É necessário estruturar visibilidade contínua e capacidade de análise correlacionada.

Elementos que contribuem de forma consistente:

- Centralização de logs (cloud + aplicações + identidade)

- Alertas por comportamento e não só por regra fixa

- SIEM para correlação e resposta mais rápida

- Integração com SOC quando a empresa precisa olhar 24/7

Sem visibilidade, a resposta é tardia e o impacto aumenta.

5) Como evitar perda crítica com backup e recuperação?

É importante diferenciar conceitos frequentemente confundidos: alta disponibilidade não substitui backup, e backup não substitui um plano estruturado de recuperação.

Uma arquitetura consistente de proteção normalmente contempla:

- Backup com retenção alinhada a risco e compliance

- Restauração granular para reduzir tempo de resposta

- Cópias imutáveis quando o risco de ransomware é relevante

- Testes recorrentes de restauração, com tempo medido

- Plano de recuperação com prioridade por sistema

Se o seu ambiente usa Microsoft 365, entra também o modelo de responsabilidade compartilhada. Mesmo com proteções nativas, a propriedade e a proteção do dado continuam do lado do cliente em vários pontos.

Perguntas comuns sobre proteção de dados na nuvem

Como proteger dados sensíveis em nuvem pública?

Com identidade forte, segmentação, criptografia, monitoramento e política de backup testada. Sem visibilidade, a resposta é tardia e o impacto aumenta.

O que é responsabilidade compartilhada na nuvem?

É a divisão de responsabilidades entre provedor e cliente. Em qualquer modelo, continuamos responsável por dados e identidades, e pelos controles do que configuramos.

Como evitar perda de dados por erro humano na nuvem?

Com controle de privilégios, trilhas de auditoria, revisões de permissão, políticas de alteração e backup com restauração granular.

Como proteger dados contra ransomware em ambientes cloud?

Com MFA, segmentação, monitoramento, controle de identidades, backup imutável quando aplicável e plano de resposta testado. O DBIR (Data Breach Investigations Report) continua apontando ransomware como vetor relevante no cenário de incidentes.

Qual checklist rápido podemos usar para avaliar nossa proteção na nuvem?

Se a organização responder ‘não’ para itens abaixo, já há um direcionamento objetivo para correção:

- Temos MFA (Multi-Factor Authentication ou Autenticação Multifator) em contas administrativas e acessos críticos?

- Conseguimos listar tudo que está exposto na internet hoje?

- Sabemos quais identidades têm privilégios altos e por quê?

- Logs estão centralizados e com alertas que fazem sentido?

- Backup restaura no tempo que a operação precisa?

- Testamos restauração nos últimos 90 dias?

- Existe um plano de resposta com responsáveis e passos definidos?

Como a Ayko apoia a proteção de dados na nuvem?

Há mais de 22 anos, atuamos com infraestrutura de TI, segurança digital, conectividade e data centers, apoiando empresas que operam com alta dependência de sistemas e dados.

Atuamos do diagnóstico à implementação de controles, monitoramento, backup e recuperação, com foco em reduzir exposição e manter a operação previsível.

Se você quer revisar a segurança do seu ambiente cloud ou híbrido e entender onde estão os riscos mais prováveis, fale com nossos especialistas. Vamos analisar seu cenário e orientar os próximos passos com clareza, priorizando o que mais reduz risco no seu contexto.